Este artículo proporcionará una solución para acceder de forma remota a su Raspberry Pi detrás del firewall y acceder a la terminal Raspberry Pi sin una dirección IP y un puerto SSH predeterminado.

Cómo acceder de forma remota a Raspberry Pi detrás de un cortafuegos

IoT remoto es una plataforma increíble que permite a los usuarios acceder de forma remota al dispositivo Raspberry Pi detrás del firewall y el enrutador. Para realizar el proceso de acceso remoto, siga los pasos mencionados a continuación:

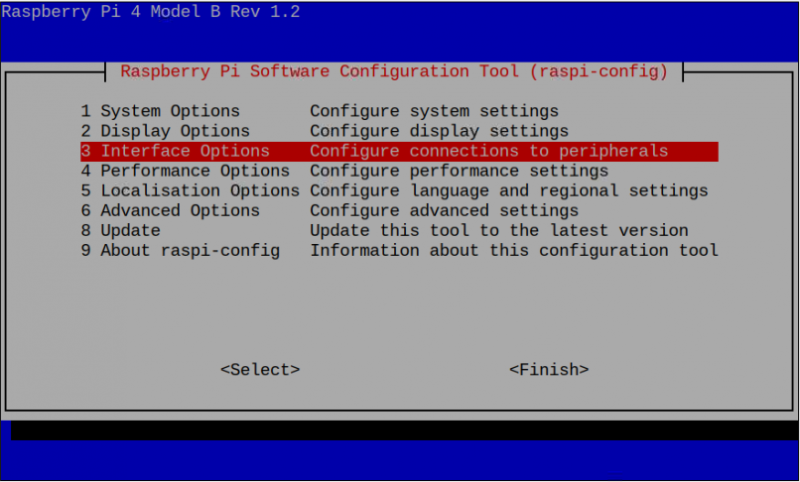

Paso 1: Habilite SSH y VNC en Raspberry Pi desde “raspi-config” en el “Opción de sistemas” .

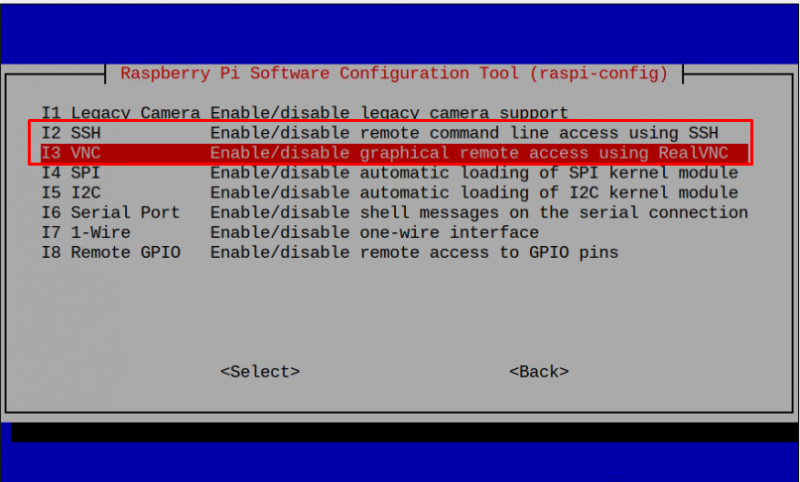

Debes seleccionar el SSH y VNC uno por uno para habilitarlos.

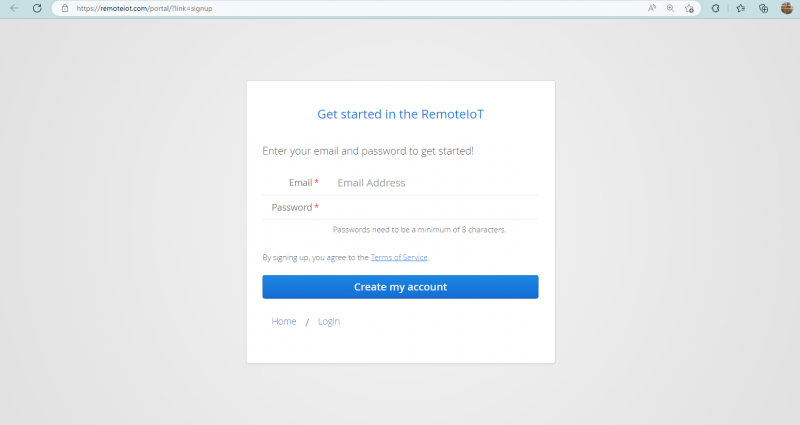

Paso 2: Ve a la sitio web y regístrate para IoT remoto utilizando su correo electrónico y contraseña.

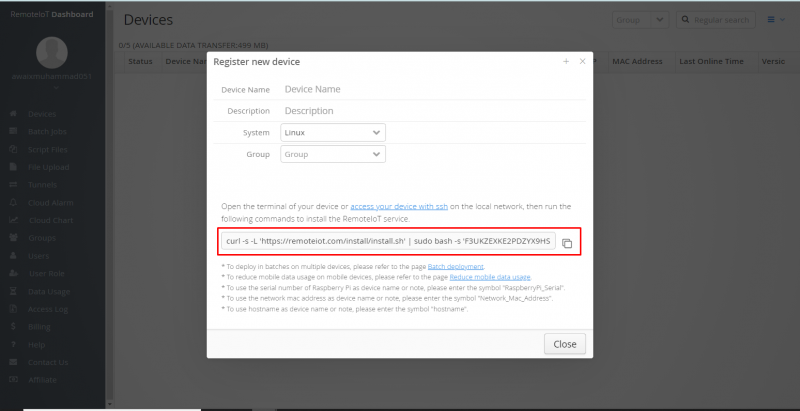

Paso 3: Seleccione Sistema como 'linux' copia el 'rizo' comando que aparece en su pantalla.

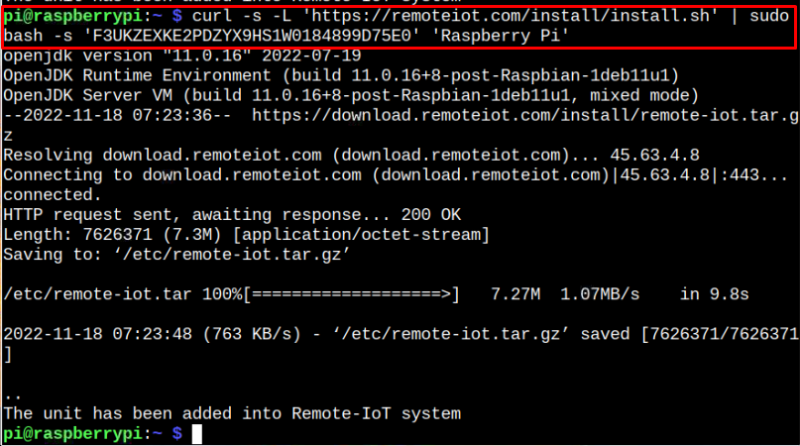

Paso 4: Ejecute el comando curl en la terminal Raspberry Pi para agregar su dispositivo a la IoT remoto sistema.

$ rizo -s -L 'https://remoteiot.com/install/install.sh' | sudo intento -s 'F3UKZEXKE2PDZYX9HS1W0184899D75E0' 'Mi dispositivo'Nota: Reemplazar 'Mi dispositivo' nombre con el nombre que quieras como en mi caso le di el nombre 'Frambuesa Pi' .

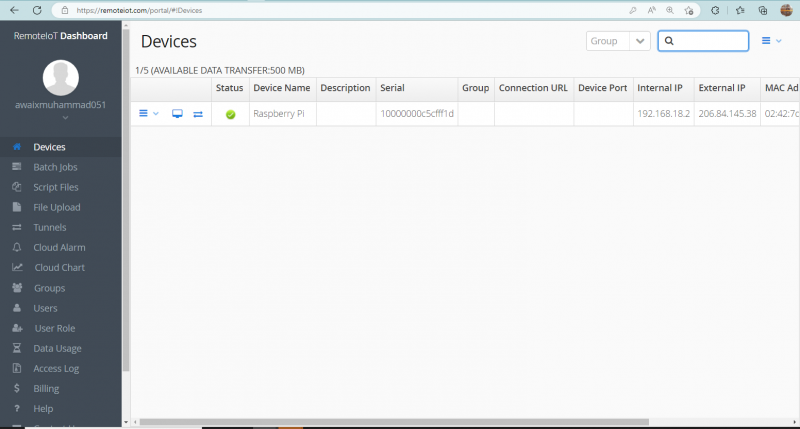

Paso 5: Esto agrega el dispositivo Raspberry Pi al IoT remoto sistema y se puede ver en el 'Dispositivos' sección. Haga doble clic en el dispositivo.

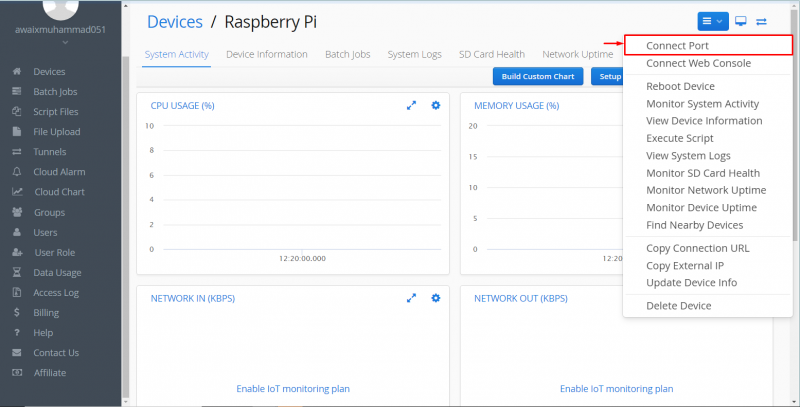

Paso 6: Vaya al menú de lista y seleccione el “Puerto de conexión” opción.

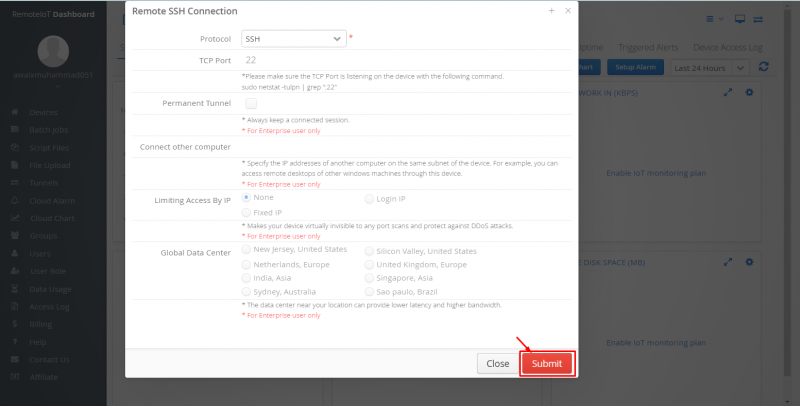

Paso 7: Selecciona el “SSH” opción, dejando otras como predeterminadas, y seleccione la 'Enviar' botón.

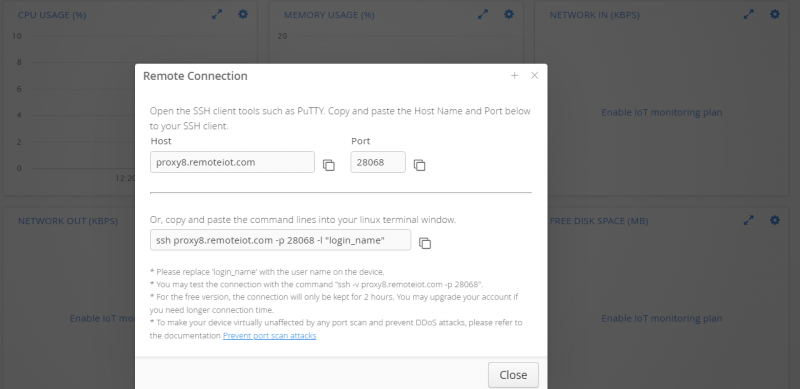

Esto abre la información de conexión remota SSH en su pantalla y puede usar esta información para acceder a la terminal Raspberry Pi de forma remota.

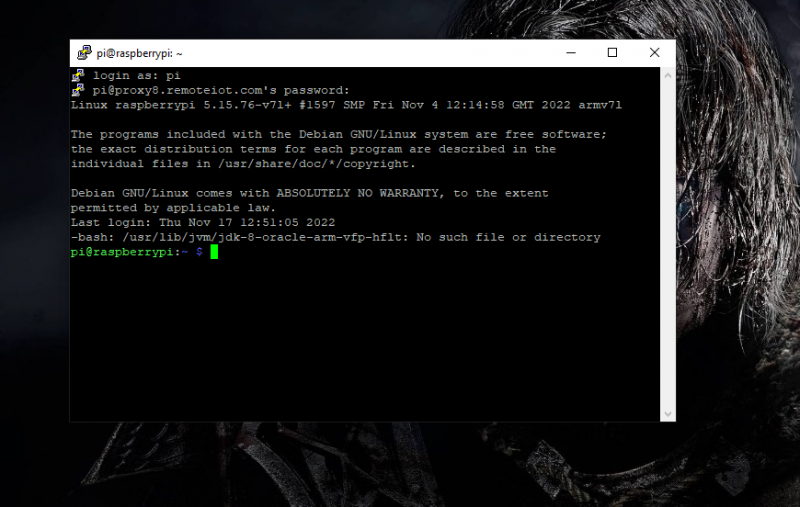

Acceda a la terminal Raspberry Pi de forma remota detrás del firewall

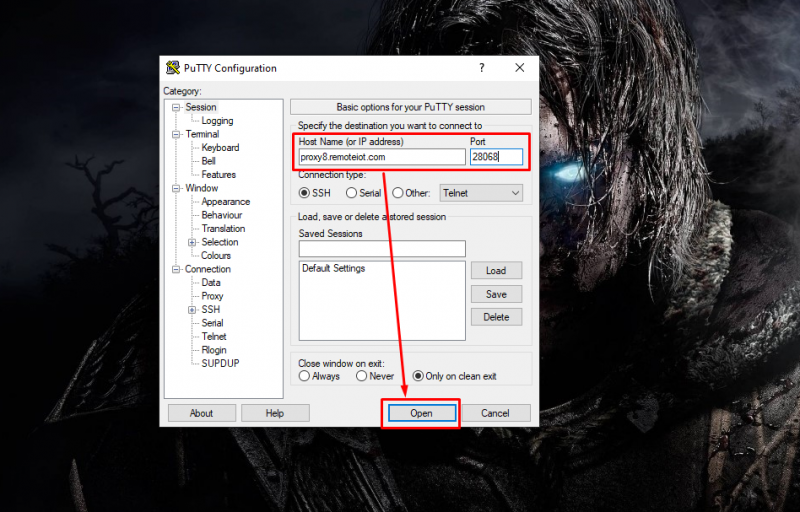

Abierto Masilla aplicación en su sistema Windows y agregue el 'nombre de host' y el número de puerto que aparece en su pantalla. En mi caso, “proxy8.remoteiot.com” es el nombre de host y “28068” es el número de puerto.

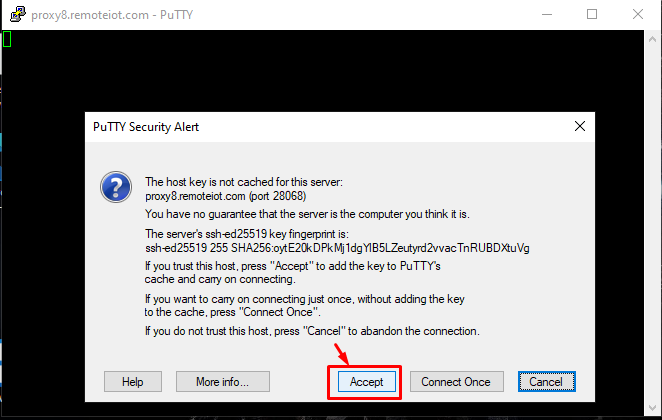

Acepte la conexión remota utilizando el 'Aceptar' botón.

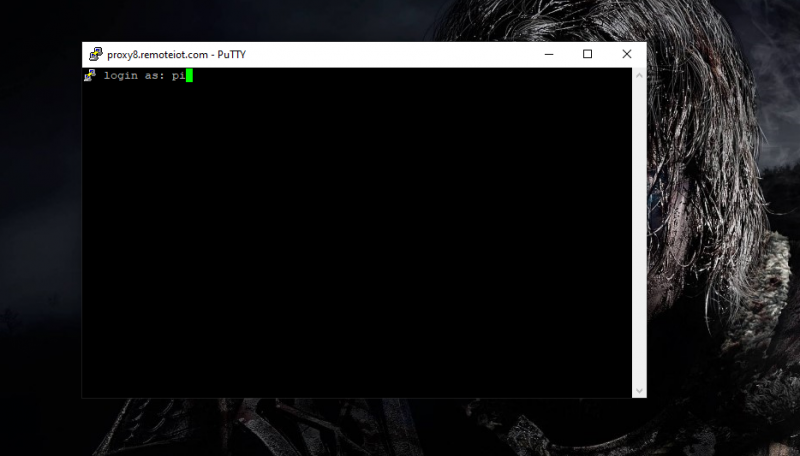

Iniciar sesión como 'Pi' y agregue la contraseña predeterminada para el nombre de usuario también.

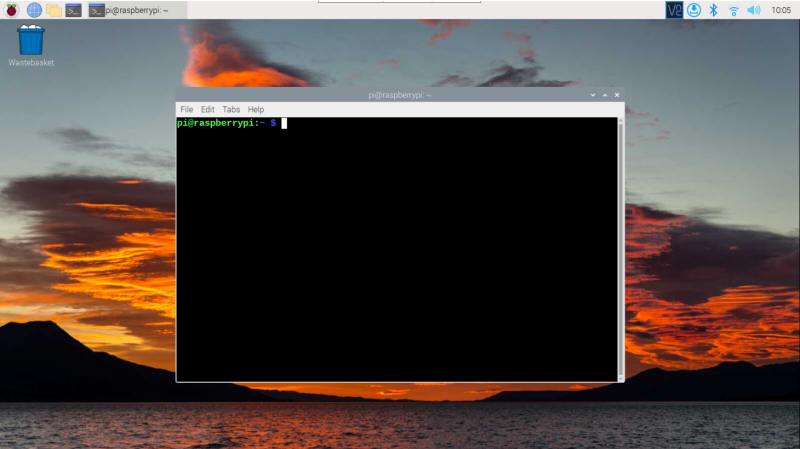

Esto abrirá el terminal remoto Raspberry Pi detrás del firewall usando otro número de puerto en lugar de usar el predeterminado “22” .

Acceda a Raspberry Pi de forma remota detrás del firewall a través de VNC

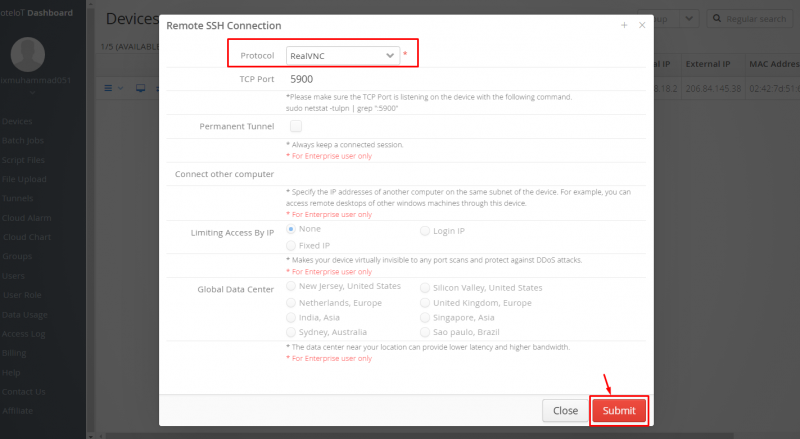

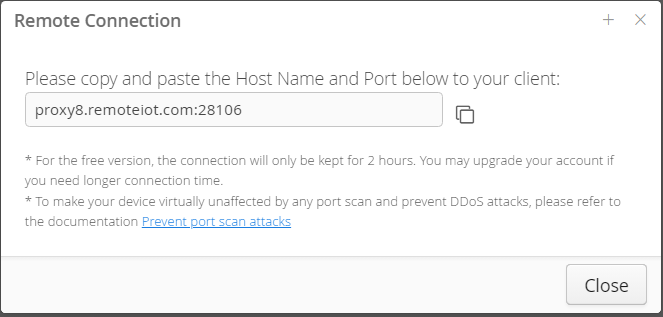

En caso de que desee utilizar el servicio VNC, siga Paso 6 , donde en lugar de SSH, debe seleccionar el “RealVNC” opción.

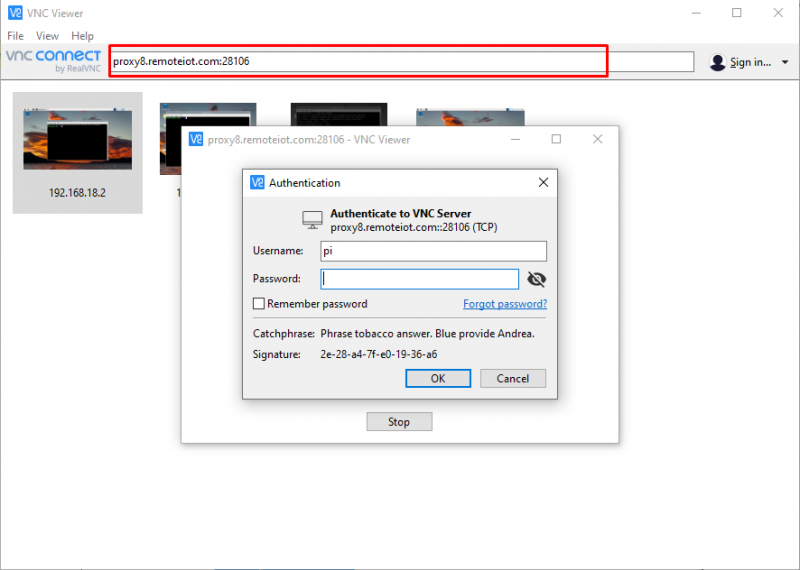

Use la dirección que aparece en su pantalla y agréguela al visor VNC.

Inicie sesión con la credencial predeterminada de Raspberry Pi si no la ha cambiado.

Esto abrirá el acceso remoto VNC detrás del firewall.

En este punto, hemos accedido de forma remota al dispositivo Raspberry Pi detrás del Firewall.

Conclusión

El acceso remoto al dispositivo Raspberry Pi detrás del firewall ayuda a asegurar su dispositivo al protegerlo de los ataques de escaneo de puertos que pueden acceder a su dispositivo Raspberry Pi utilizando el número de puerto predeterminado. Las pautas mencionadas anteriormente lo ayudarán a realizar fácilmente el acceso remoto utilizando el sistema RemoteIoT, que requiere crear una cuenta y ejecutar el 'rizo' comando para conectar su dispositivo. Posteriormente, puede utilizar el “Puerto de conexión” Opción para acceder al dispositivo a través de PuTTY o VNC Viewer detrás del firewall.